Zero Trust in der IT-Sicherheit – ein Überblick

Was ist Zero Trust?

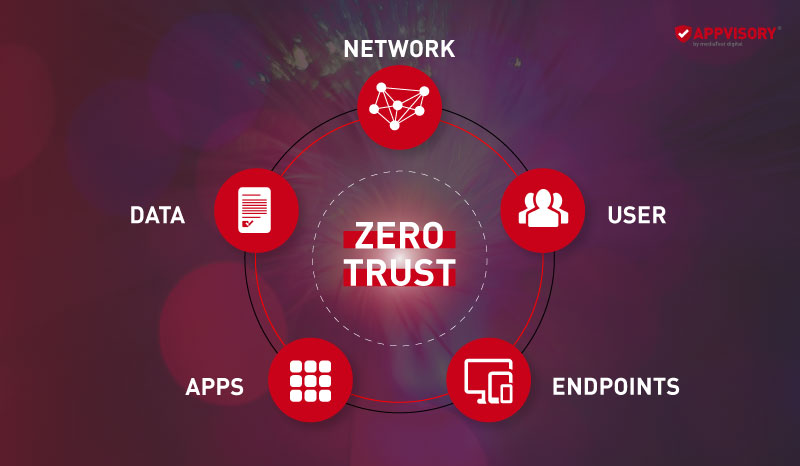

Bei Zero Trust handelt sich um ein Sicherheitskonzept, das auf dem Grundsatz basiert, keinem Gerät, Nutzer:in oder Dienst innerhalb und außerhalb des eigenen Netzwerks zu vertrauen. Im Gegensatz dazu gehen klassische Sicherheitskonzepte davon aus, dass alle Dienste, Geräte und Anwender:innen innerhalb des eigenen Netzwerks vertrauenswürdig sind und Bedrohungen lediglich von außerhalb bestehen.

Der Nachteil derartiger Konzepte liegt darin, dass zum einen kaum Sicherheitsmaßnahmen bei einem internen Angriff vorhanden sind und zum anderen Mitarbeitende nicht als Security Risiko betrachtet werden. Dahingegen behandelt das Zero-Trust-Modell alle Elemente und Nutzer:innen gleich und misstraut ihnen grundsätzlich. Dies führt dazu, dass die komplette IT-Architektur eines Unternehmens abgesichert werden muss.

Die 4 Merkmale

Zero Trust zeichnet sich durch vier Merkmale aus, über die sich alle Anwender:innen vor der Implementierung bewusst sein sollten. Ist ein grundlegendes Verständnis über das Prinzip vorhanden, kann darauf aufbauend eine Strategie eingeführt werden:

Zero Trust

- ist granular: Es ist nur der kleinstmögliche Zugriff auf die kleinste Ressourceneinheit erlaubt.

- ist dynamisch: Das Vertrauen wird durch die Interaktion zwischen Nutzer:in und Ressource kontinuierlich neu evaluiert.

- funktioniert Ende-zu-Ende: Die Sicherheit erstreckt sich von dem/der Sender:in bis zur angeforderten Ressource.

- ist unabhängig von bereits bestehenden Klassifikationen: Die Abgrenzung zwischen innerhalb und außerhalb ist im Rahmen des Prinzips nicht vorhanden.

Vorteile und Nachteile – Was Unternehmen beachten müssen

Das Zero Trust Prinzip schafft für viele Unternehmen Vorteile, die klassische Konzepte nicht verkörpern. So besteht der Anspruch, Sicherheit einheitlich und unabhängig von Menschen, Gerät oder Standort umzusetzen. Ausnahmen, und damit potenzielle Sicherheitsgefährdungen, werden von Anfang an ausgeschlossen. Gleichzeitig wird in diesem Zuge die Sicherheit transparenter und dadurch in ihrer Verwaltung einfacher.

Auf der anderen Seite birgt es die Gefahr, Mitarbeitende zu verunsichern. Denn wenn jedem Mitarbeitenden auf jeder Ebene grundsätzlich kein Vertrauen im Sinne des Prinzips geschenkt wird, können diese schell den Eindruck bekommen, dass ihnen als Mensch nicht vertraut wird. Außerdem sollte Unternehmen bewusst sein, dass ein solcher Strategie-Wechsel nicht „auf die Schnelle“ umgesetzt werden kann. Denn Arbeitsprozesse werden unvermeidbar beeinflusst und alle Bereiche gleichermaßen tangiert. Das heißt, ein sorgfältig durchdachtes Konzept mit Fokus auf der richtigen Implementierung und der richtigen Verwaltung ist Voraussetzung für eine nachhaltig erfolgreiche Zero Trust Strategie.